На текущий момент в экосистеме браузеров появилась четвертая за 2026 год «уязвимость нулевого дня», затрагивающая реализацию WebGPU в Chromium‑базированных продуктах. Уязвимость уже используется в реальных атаках, а исправление доступно только в последних сборках Chrome 146.0.7680.177/178.

С начала года Google уже опубликовал три критических уязвимости, два из которых были связаны с графическим стеком. В феврале был обнаружен use‑after‑free в CSS‑модуле, а в марте – два high‑severity эксплойта, исправленные в рамках обычных обновлений. Последний, CVE‑2026‑5281, завершил серию, подтвердив рост угроз, связанных с ускорением графики в браузерах.

Техническая архитектура уязвимости

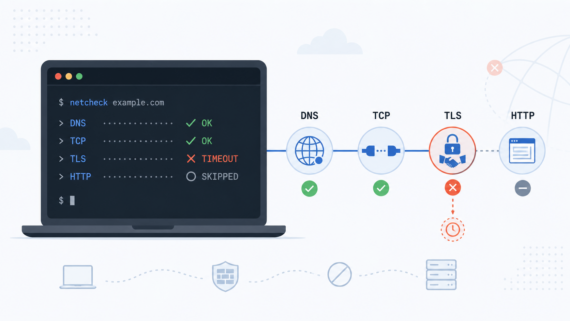

Chromium использует библиотеку Dawn – открытый кроссплатформенный слой, реализующий стандарт WebGPU. WebGPU позволяет веб‑страницам напрямую работать с видеопамятью и шейдерами, заменяя устаревший WebGL. Внутри Dawn присутствует ошибка типа use‑after‑free: после освобождения объекта памяти происходит обращение к нему из процесса рендерера. Такая ситуация дает злоумышленнику возможность выполнить произвольный машинный код, если он сможет заставить браузер загрузить специально сформированную HTML‑страницу.

Эксплойт уже существует в дикой природе, однако детали его работы и идентичность группы атакующих остаются закрытыми. Google подтвердил наличие эксплойта и выпустил патч, который устраняет ошибку, полностью заменяя уязвимый модуль.

Краткое сравнение затронутых браузеров

| Браузер | Уязвимая версия | Версия с патчем |

|---|---|---|

| Chrome (Windows/macOS) | до 146.0.7680.178 | 146.0.7680.178 |

| Chrome (Linux) | до 146.0.7680.177 | 146.0.7680.177 |

| Edge, Brave, Opera, Vivaldi | соответствующие сборки Chromium | аналогичные версии |

Практические рекомендации

- Откройте меню браузера → «Справка» → «О Google Chrome».

- Убедитесь, что версия не ниже 146.0.7680.177 (Windows/macOS) или 146.0.7680.177 (Linux).

- Если версия ниже, нажмите «Обновить» и дождитесь завершения установки.

- Перезапустите браузер, чтобы применить изменения.

- Для Edge, Brave, Opera, Vivaldi проверьте наличие обновлений в их настройках – они используют тот же движок и требуют аналогичной версии.

Организациям, отвечающим за безопасность ИТ‑инфраструктуры, следует добавить CVE‑2026‑5281 в список приоритетных исправлений. Американское агентство CISA уже включило уязвимость в каталог Known Exploited Vulnerabilities, установив крайний срок обновления 15 апреля 2026 года. Даже если вы не подпадаете под обязательные требования, своевременное патч‑менеджмент помогает избежать компрометации.

Что дальше

WebGPU только начинает получать широкое распространение, и его открытость создаёт новые атакующие поверхности. Ожидается, что Google продолжит усиливать проверку кода Dawn и будет выпускать дополнительные микропатчи, пока стандарты стабилизируются. Пользователям рекомендуется держать браузеры в актуальном состоянии и регулярно проверять новости о уязвимостях, связанными с графическим ускорением.