В последние годы пользователи всё чаще сталкиваются с ситуациями, когда привычные сайты перестают открываться без явной причины. Обычное сообщение браузера «Сайт недоступен» не даёт представления о том, где именно произошел сбой – в сети, у провайдера или из‑за действий регулятора. Чтобы получить более точную картину, понадобится инструмент, который проверяет каждый уровень сетевого стека отдельно.

Как работает RKN Block Checker

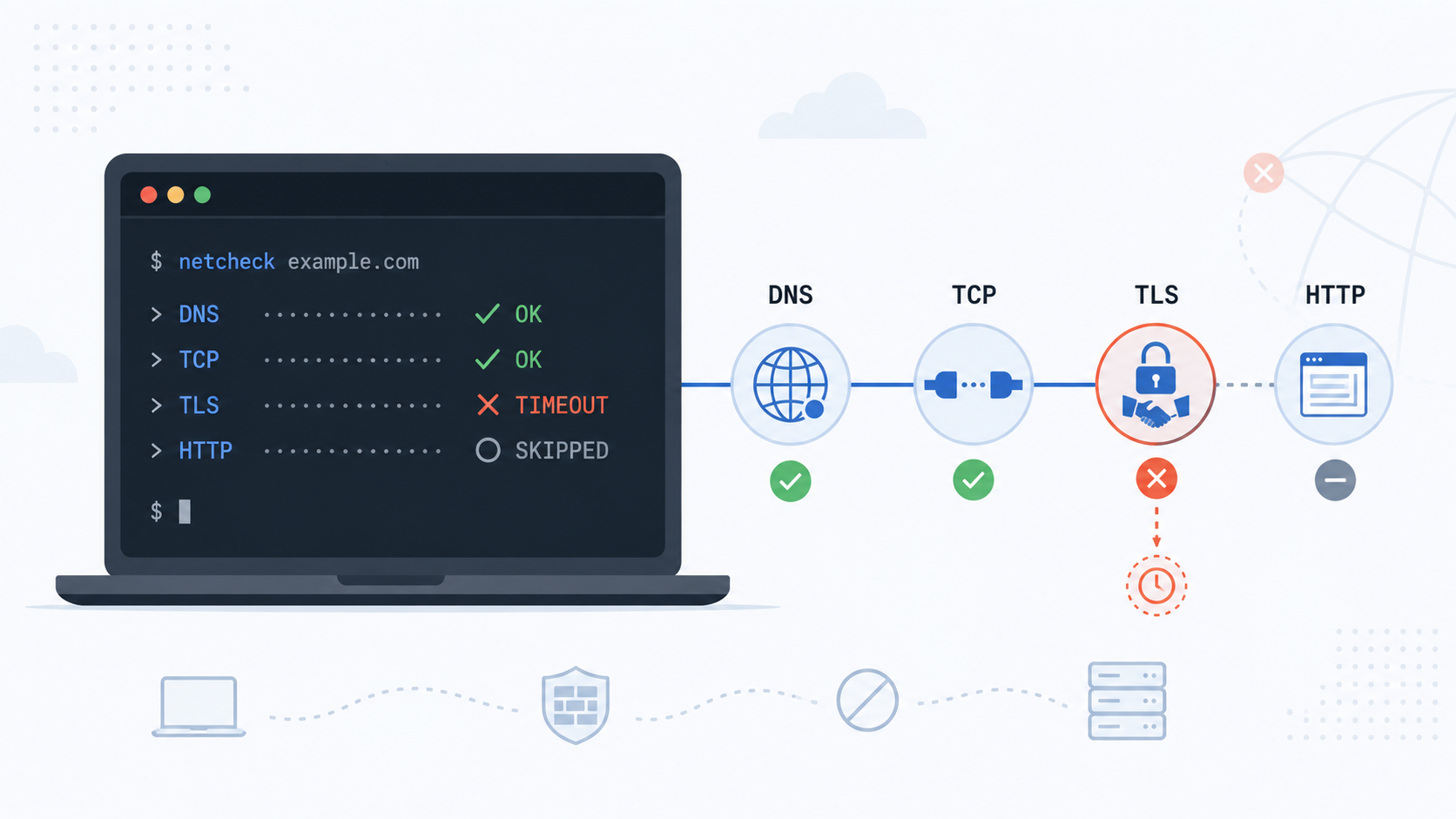

Утилита представлена в виде небольшого командного интерфейса, написанного на Python и распространяемого под лицензией MIT. После запуска она последовательно выполняет запросы к целевому домену: сначала проверяет разрешение DNS, затем пытается установить TCP‑соединение, после чего выполняет TLS‑рукопожатие с указанием SNI и, наконец, выполняет HTTP‑запрос. На каждом этапе фиксируется результат и, в случае ошибки, определяется её тип.

Что проверяется

- DNS – запрос к рекурсивному резолверу; если ответ содержит подмененный IP‑адрес или не приходит вовсе, фиксируется возможное отравление DNS.

- TCP – попытка открыть соединение по порту 443 (или 80); сброс соединения или таймаут указывают на блокировку на уровне транспортного протокола.

- TLS – выполнение рукопожатия с передачей SNI; если сервер посылает alert или закрывает соединение без сертификата, это может свидетельствовать о DPI‑фильтрации по имени хоста.

- HTTP – GET‑запрос к ресурсу; получение страницы‑заглушки от провайдера или код ошибки 451 свидетельствует о явной блокировке на уровне приложения.

После завершения проверки утилита выводит краткий отчёт, где для каждого этапа указан статус – успех, таймаут, сброс или специфический ответ. Например, если DNS возвращает IP, отличающийся от ожидаемого, а TCP и TLS проходят успешно, проблема lies в подмене адресов. Если же TCP соединение сбрасывается сразу после SYN, скорее всего имеет место активное блокирование пакетов провайдером. Такая детализация позволяет пользователю быстро понять, стоит ли менять настройки DNS, использовать обходные маршруты или обращаться к провайдеру за разъяснениями.

Применение и ограничения

Инструмент удобно использовать в условиях ограниченного доступа к информации: при работе в корпоративных сетях, в общественных точках доступа или при подозрении на selective blocking. Поскольку проверка выполняется от имени пользователя, результаты зависят от того, какой именно путь трафика выбран в момент теста (например, может быть задействован VPN или прокси). Утилита не гарантирует обнаружения всех форм цензуры, таких как глубокий пакетный инспектинг без SNI‑фильтрации, но даёт существенно больше информации, чем generic сообщение браузера.

Запуск утилиты требует только интерпретатора Python версии 3.8 или выше и доступа к сети. Достаточно склонировать репозиторий, установить зависимости через pip (если они есть) и выполнить команду rknblockchecker example.com. Вывод будет показан в терминале в виде таблицы с этапами и статусами.

RKN Block Checker распространяется бесплатно, его код доступен на общедоступном репозитории, что позволяет специалистам адаптировать проверку под собственные нужды – добавлять логирование, менять таймауты или интегрировать в скрипты мониторинга.