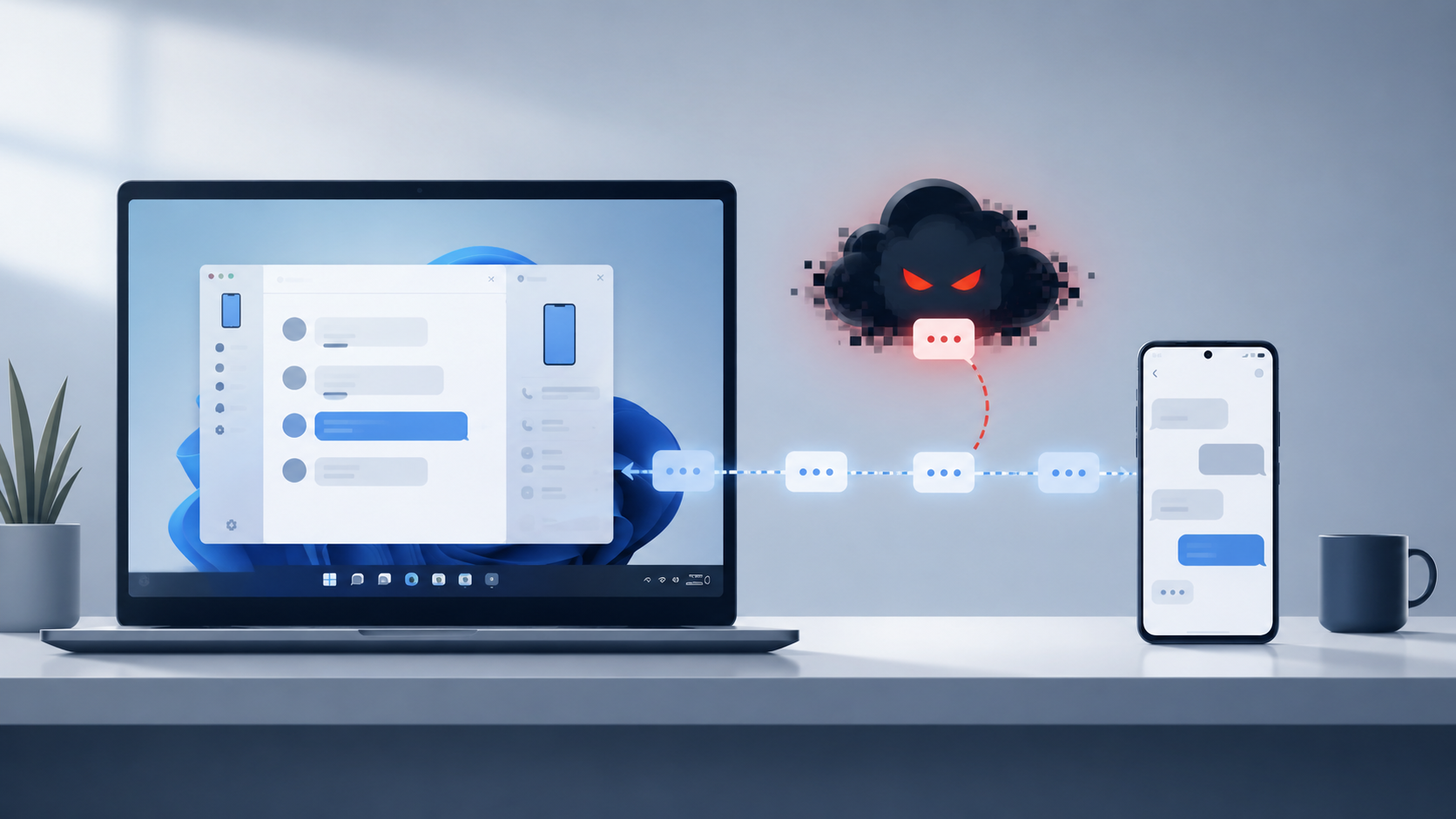

Современные пользователи Windows 10 и 11 часто используют приложение Microsoft Phone Link для синхронизации смартфона с компьютером. Эта функция позволяет читать сообщения и принимать звонки, не отвлекаясь от работы за монитором. Однако именно эта удобная интеграция стала вектором атаки для нового вредоносного ПО CloudZ, которое превращает доверенный сервис в инструмент для кражи конфиденциальных данных.

Главная опасность заключается в том, что злоумышленникам больше не нужно взламывать непосредственно мобильное устройство. Троян использует специализированный плагин Pheno, который находит активные сессии Phone Link и обращается к локальной базе данных SQLite на компьютере.

В этой базе хранятся копии СМС и одноразовых паролей (OTP), которые приходят пользователю для подтверждения банковских операций или входа в аккаунты. Таким образом, перехват кода происходит незаметно для владельца телефона.

Техническое устройство и возможности CloudZ

CloudZ представляет собой модульный троян удаленного доступа (RAT), написанный на .NET. Чтобы избежать обнаружения антивирусными средствами, разработчики применили обфускацию и внедрили механизмы защиты от реверс-инжиниринга. Программа способна определять наличие отладчиков и профилировщиков в системе, что затрудняет анализ её работы специалистами по безопасности.

Помимо кражи СМС через плагин Pheno, CloudZ обладает широким функционалом для полного контроля над системой. В его возможности входит:

- Сбор данных из установленных браузеров и профилирование хоста.

- Дистанционное управление файловой системой: загрузка, запись и удаление файлов.

- Запись содержимого экрана в режиме реального времени.

- Выполнение произвольных системных команд.

- Динамическое управление собственными плагинами.

CloudZ маскирует свой сетевой трафик под легитимные запросы браузера, используя жестко закодированные строки User-Agent, и блокирует кэширование данных на прокси-серверах и CDN, чтобы скрыть адреса своих командных центров.

Механизм заражения и закрепления в системе

По данным исследователей из Cisco Talos, кампания по распространению этого вредоноса активна как минимум с января 2026 года. Цепочка заражения начинается с социальной инженерии: жертве предлагается установить поддельное обновление для программы ScreenConnect. На этом этапе в систему попадает загрузчик, написанный на языке Rust.

После запуска Rust-загрузчика развертывается основной .NET-компонент, который устанавливает CloudZ. Для обеспечения постоянного присутствия в системе вредонос создает запланированную задачу, что позволяет ему автоматически запускаться после каждой перезагрузки компьютера, даже если пользователь попытается завершить активные процессы RAT.

Методы защиты и минимизация рисков

Традиционные методы защиты, такие как использование СМС для двухфакторной аутентификации, в данной ситуации становятся уязвимыми. Поскольку вредонос перехватывает данные на уровне ОС Windows, смена пароля на телефоне не поможет. Единственным эффективным решением является полный отказ от СМС-кодов в пользу более защищенных методов.

Рекомендуется перейти на использование приложений-аутентификаторов, которые генерируют временные коды локально (TOTP) и не полагаются на push-уведомления, которые также могут быть перехвачены. Для максимальной защиты критически важных данных следует использовать аппаратные ключи безопасности (например, FIDO2), которые физически исключают возможность удаленного перехвата данных или фишинга.

В текущих условиях безопасности критически важно проверять легитимность всех обновлений программного обеспечения и избегать установки файлов из непроверенных источников, особенно если они имитируют системные или административные утилиты.