Традиционные командные серверы (C2 или C&C) опирались на фиксированные доменные имена, которые можно было быстро отключить через регистраторы. Современный вариант — хранить адреса в смарт‑контракте Ethereum, где изменение происходит одной транзакцией, а блокчейн гарантирует неизменность кода.

В 2026 году один из самых масштабных инцидентов в экосистеме WordPress продемонстрировал, как такой подход позволяет превратить легальный набор плагинов в распределённый ботнет, способный генерировать SEO‑спам, оставаясь почти незаметным для традиционных средств блокировки.

Эволюция атак

С начала 2010‑х годов поставщики плагинов стали привлекательной целью для злоумышленников: популярность WordPress, открытый код и автоматические обновления создавали идеальную «цепочку поставки». В 2017 году был зафиксирован случай, когда один плагин «Display Widgets» был использован для спам‑редиректов.

За восемь лет подход удвоился — теперь речь идёт о более чем трёх десятках плагинов, купленных на маркетплейсе Flippa, и о C2, скрытом в блокчейне.

Техническая схема заражения

Новый владелец бизнеса, имеющий опыт в SEO, криптовалюте и онлайн‑казино, выкупил на Flippa набор из 30 плагинов, опубликованных под брендом Essential Plugin (ранее WP Online Support). Сразу после покупки был сделан первый коммит в репозитории WordPress.org, в котором в один из файлов (class‑anylc‑admin.php) был добавлен код, использующий уязвимость PHP‑десериализации.

- Метод

fetch_ver_info()скачивает произвольные данные с удалённого сервера и передаёт их функцииunserialize(). - Метод

version_info_clean()вызывает произвольную функцию, имя и аргументы которой приходят из десериализованных данных. - REST‑endpoint без аутентификации (callback

__return_true) позволяет злоумышленнику отправлять команды в любой момент.

После восьмимесячного «сна» (август 2025 – апрель 2026) модуль wpos‑analytics загрузил файл wp‑comments‑posts.php (замаскированный под системный) и вписал в wp‑config.php большой блок PHP‑кода. Этот код получает ссылки‑спам, редиректы и фейковые страницы с C2‑сервера и выводит их только для Googlebot, реализуя приём cloaking.

Адрес C2‑сервера не хранится в коде, а извлекается из публичного RPC‑эндпоинта Ethereum, где смарт‑контракт содержит URL текущего управляющего сервера. При необходимости злоумышленник меняет его одной транзакцией, обходя любые попытки заблокировать домен.

DNS‑C2 vs. Blockchain‑C2

| Параметр | Классический C2 (DNS) | Блокчейн‑C2 (Ethereum) |

|---|---|---|

| Управление | Изменение DNS‑записей | Обновление смарт‑контракта одной транзакцией |

| Устойчивость к takedown | Лёгко отключается регистратором | Блокировать невозможно без изменения кода контракта |

| Стоимость изменения | Затраты на поддержку DNS | Плата за газ (пару долларов) |

| Требуемая инфраструктура | Сервер с доменом и DNS‑провайдером | Ethereum‑нода или публичный RPC‑сервис |

Практические рекомендации проверки сайта

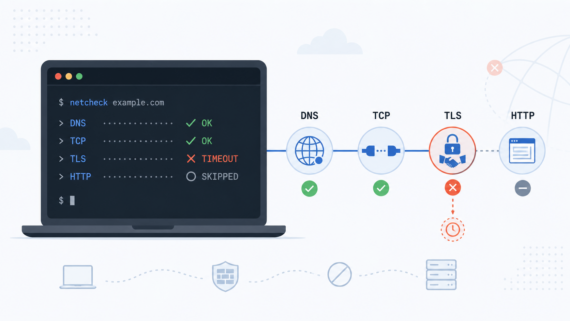

- Получите список активных плагинов:

wp plugin list --format=csv. - Сравните имена и авторов с перечнем подозрительных плагинов (например, «Accordion and Accordion Slider», «Countdown Timer Ultimate» и др.).

- Удалите все найденные плагины и переустановите их из официальных репозиториев.

- Проверьте

wp-config.phpна наличие посторонних блоков кода после объявлений констант. - Ищите файл

wp‑comments‑posts.phpв корне проекта — его наличие указывает на компрометацию. - Проанализируйте логи исходящих соединений за март‑апрель 2026 года: запросы к

analytics.essentialplugin.comи к Ethereum‑RPC (Infura, Alchemy, публичные ноды) должны быть заблокированы. - В Google Search Console проверьте раздел «Проблемные страницы» и при необходимости отправьте повторную индексацию после очистки.

Событие показало, что цепочки поставок в WordPress теперь могут использовать децентрализованные технологии, что делает традиционные методы реагирования недостаточными.

Рост количества компрометированных плагинов с десятилетней историей свидетельствует о том, что доверие к «зрелым» продуктам уже не гарантирует безопасность. Интеграция блокчейн‑C2 открывает новую плоскость для атак, требуя от администраторов и провайдеров более гибких средств мониторинга, включая блокировку запросов к публичным RPC‑эндпоинтам.

Скоро ожидаются инструменты, позволяющие автоматически проверять плагины на наличие десериализационных уязвимостей и на обращения к блокчейн‑сервисам. Пока же единственной надёжной защитой остаётся тщательная проверка кода, быстрый отклик на сигналы от хостинг‑провайдеров и регулярный аудит цепочек поставок.