Как быстро публично размещённый код уязвимости может стать инструментом реальной кибератаки на корпоративные сети?

За последние две недели несколько организаций стали жертвами взломов, основанных на уязвимостях Windows, детали которых были раскрыты в открытом доступе. Инцидент показал, насколько опасным может быть «полное раскрытие» – когда исследователь публикует не только описание, но и работающий эксплойт.

Исследователь Chaotic Eclipse опубликовал код, позволяющий использовать уязвимость в Windows Defender. В тексте он намекнул на конфликт с Microsoft и заявил, что не собирается «блефовать» компанию.

Компания Huntress, специализирующаяся на обнаружении компромиссов, зафиксировала, что уже наблюдаются атаки, использующие три уязвимости, получившие названия BlueHammer, UnDefend и RedSun. На момент публикации только BlueHammer был исправлен Microsoft, остальные остаются без официальных патчей.

Все три уязвимости воздействуют на встроенный антивирус Windows Defender, позволяя злоумышленнику получить административные привилегии на заражённом устройстве.

Техническая архитектура уязвимостей Windows Defender

Windows Defender состоит из нескольких взаимосвязанных компонентов, работающих как в пользовательском пространстве, так и в ядре ОС. Сервис Antimalware Service Executable (MsMpEng.exe) отвечает за сканирование файлов и процессов, а драйверы, такие как MsMpEng.dll, взаимодействуют с ядром через системные вызовы. Уязвимости в этих модулях позволяют злоумышленнику выполнить произвольный код с правами системы, получив тем самым административный доступ.

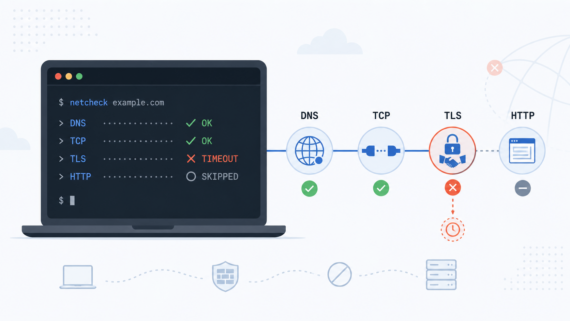

BlueHammer эксплуатирует ошибку в проверке целостности подписи драйвера, что позволяет подменить его вредоносным модулем. UnDefend использует недостаток в обработке запросов к API сканирования, позволяя выполнить переполнение буфера. RedSun атакует механизм обновления определений, внедряя поддельные пакеты, которые затем исполняются с правами службы.

| Уязвимость | Статус патча | Вектор атаки | Последствия |

|---|---|---|---|

| BlueHammer | Исправлена | Эксплуатация драйвера | Повышение привилегий |

| UnDefend | Не исправлена | Переполнение буфера в API | Получение прав администратора |

| RedSun | Не исправлена | Подмена обновлений | Запуск кода от имени службы |

Практические рекомендации

- Обеспечьте своевременное обновление Windows и всех компонентов Microsoft.

- Включите режим блокировки драйверов и ограничьте установку неподписанных модулей.

- Разверните решения EDR, способные обнаруживать аномальное поведение.

- Следите за официальными каналами Microsoft на предмет новых патчей.

- При возможности используйте изоляцию критических систем от интернет‑подключений.

Исследователь John Hammond из Huntress отметил, что мгновенное появление готового к использованию кода усиливает конкуренцию между защитниками и злоумышленниками, создавая постоянную гонку за внедрением контрмер.

Он подчеркнул, что такие сценарии вынуждают специалистов по защите постоянно ускорять реагирование, пытаясь отразить быстрое использование готовых средств атаки.

Перспективы

Microsoft заявила о поддержке координированного раскрытия уязвимостей и уже работает над исправлениями для UnDefend и RedSun. Ожидается, что патчи появятся в ближайшие недели, однако организации уже должны принимать меры по ограничению потенциальных векторов: включать автоматические обновления, использовать дополнительные слои защиты и регулярно проверять наличие критических исправлений.

В долгосрочной перспективе инцидент подчеркивает необходимость культуры быстрой реакции, а также более строгих процессов взаимодействия между исследователями и производителями, чтобы минимизировать окно уязвимости между обнаружением и выпуском исправления.