Ранее Telegram не делал различий между пользователями официального приложения и теми, кто выбирал сторонние решения. Любой аккаунт выглядел одинаково в списках контактов, а потенциальные уязвимости скрытых клиентов оставались незамеченными.

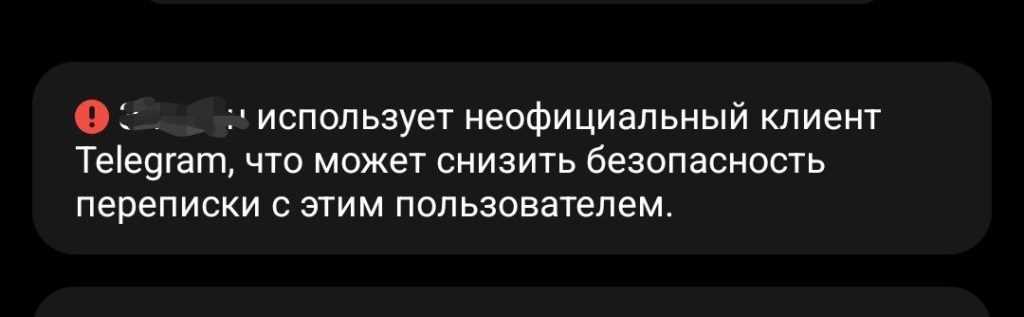

С недавних пор в клиенте появился визуальный индикатор, который появляется рядом с никнеймом, если собеседник использует неофициальный клиент. Метка сопровождается предупреждением о возможном снижении уровня защиты переписки.

Скрытые уязвимости альтернативных клиентов

Исследования независимых аналитиков показали, что большинство популярных неофицальных Telegram‑клиентов для Android собирают пользовательские данные и передают их в сторонние сервисы. Среди восьми исследованных приложений три (Telega, Graph Messenger и iMe) перенаправляют трафик на серверы, расположенные в России, открывая путь к перехвату сообщений.

Дополнительный риск создаёт включённый в три клиента Firebase Analytics (Plus Messenger, Graph Messenger, iMe) и один клиент (Nekogram), который оставил его активным. Официальный клиент Telegram отключает этот сервис, тем самым ограничивая доступ Google к метрикам использования.

Сравнительный анализ количества рекламных SDK и наличия трекинговых сервисов иллюстрирует степень потенциального слежения.

| Клиент | Трафик в РФ | Firebase Analytics | Рекламные SDK | Трекинговые сервисы |

|---|---|---|---|---|

| Telegram Official | Нет | Отключён | 0 | — |

| Telegram X | Нет | Не указано | 0 | — |

| Plus Messenger | Нет | Включён | 1 | — |

| Graph Messenger | Да | Включён | 6 | MyTracker, OK.ru |

| iMe | Да | Включён | 15+ | ad.mail.ru |

| Telega | Да | Не указано | — | MyTracker, OK.ru |

| Nekogram | Нет | Включён | 0 | — |

| Forkgram (F‑Droid) | Нет | Не указано | 0 | — |

Самый тревожный элемент – клиент Telega, который тайно заменяет адреса серверов Telegram своими прокси, заставляя весь MTProto‑трафик проходить через российские узлы.

Метка безопасности

В ответ на выявленные угрозы команда разработчиков Telegram внедрила механизм отображения специального значка рядом с именем пользователя, если он использует неофициальный клиент.

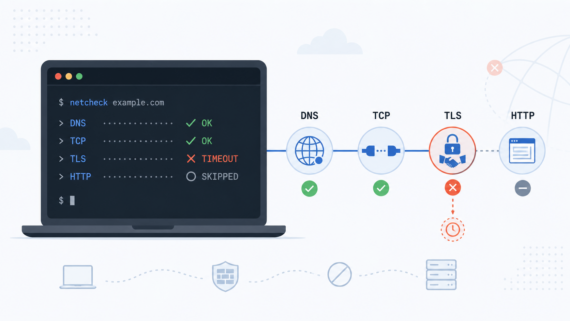

Сервер проверяет тип клиента по параметрам входящего соединения и добавляет метку в ответе API. Пользователи, получившие такой индикатор, могут быстро оценить риск и при необходимости переключиться на официальное приложение.

Клиент Monogram

Для тех, кто ищет баланс между открытостью кода и соблюдением требований безопасности, в марте 2026 года появился проект Monogram – полностью открытый клиент Telegram для Android.

Monogram написан на Kotlin с использованием Jetpack Compose и Material Design 3, а для работы с протоколом MTProto применяется официальная библиотека TDLib. Исходный код распространяется под лицензией GPL‑v3, что позволяет независимым специалистам проверять и улучшать реализацию. Проект не внедряет рекламные SDK и не использует аналитические сервисы без явного согласия пользователя.

Рекомендации

Сравнение официального клиента с большинством альтернативных решений показывает, что риск утечки данных и снижения уровня защиты существенно выше у неофицальных приложений. Метка безопасности от Telegram помогает быстро идентифицировать потенциально уязвимые соединения, а открытый клиент Monogram предлагает прозрачную альтернативу без встроенных рекламных и аналитических модулей.

- Проверить наличие метки безопасности в списке контактов.

- При её наличии оценить возможность перехода на официальное приложение или проверенный открытый клиент.

- Следить за обновлениями сторонних клиентов и выбирать те, у которых отсутствуют скрытые серверы и рекламные SDK.

Принятие этих простых шагов позволяет минимизировать угрозы, связанные с перехватом сообщений, и сохранять высокий уровень конфиденциальности в мессенджере.